Todas las PC de Home windows vienen con una función de seguridad incorporada llamada Home windows Defender Software Management (WDAC), que ayuda a evitar que el software program no autorizado se ejecute al permitir solo aplicaciones confiables.

Sin embargo, a pesar de su propósito, los piratas informáticos han descubierto varias formas de evitar WDAC, exponiendo sistemas a malware, ransomware y otras amenazas cibernéticas.

Como resultado, lo que alguna vez se consideró una fuerte capa de defensa ahora puede servir como una posible vulnerabilidad si no se maneja adecuadamente.

Imagen de una computadora portátil de Home windows. (Kurt “Cyberguy” Knutsson)

¿Qué es el bypass de management de la aplicación Home windows Defender (WDAC)?

Home windows Defender Software Management (WDAC) es una característica de seguridad en Home windows que impone reglas estrictas sobre qué aplicaciones pueden ejecutarse. Ayuda a bloquear el software program no autorizado, pero los investigadores han encontrado formas de evitar estas protecciones.

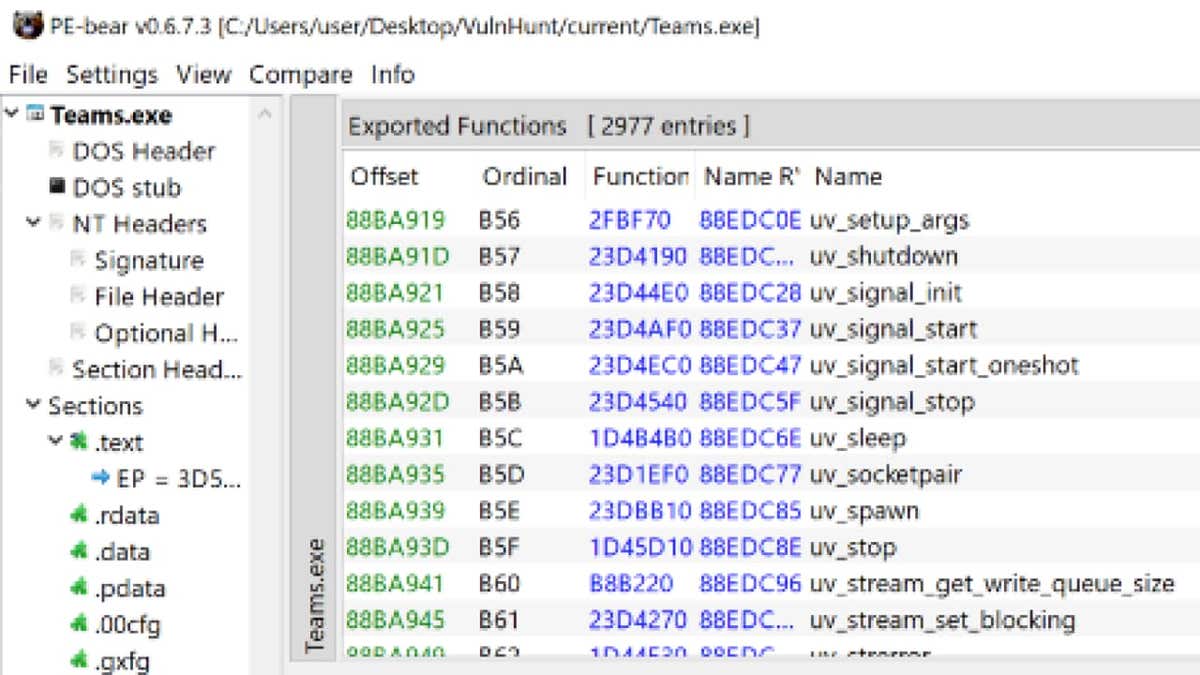

Bobby Cooke, un operador de equipo rojo en IBM X-Pressure Purple, confirmado que los equipos de Microsoft podrían usarse como bypass WDAC. Explicó que durante las operaciones del equipo rojo, pudieron moverse por WDAC y ejecutar su comando de etapa 2 y controlar la carga útil.

Obtenga el negocio de Fox sobre la marcha haciendo clic aquí

Para encontrar y solucionar estas brechas de seguridad, Microsoft ejecuta un programa de recompensas de errores que recompensa a los investigadores por informar vulnerabilidades en WDAC y otros componentes de seguridad. Sin embargo, algunas técnicas de derivación quedan sin parches durante largos períodos.

La superficie de la API de electrones de los equipos reveló. (IBM)

DoubleClickjacking Hack hace doble clic en las adquisiciones en cuenta

Cómo los piratas informáticos evitan el management de la aplicación del defensor de Home windows

Una de las formas clave en que los atacantes se acercan a WDAC es usando binarios vivos de la tierra, o lolbins. Estas son herramientas legítimas del sistema que vienen preinstaladas con Home windows, pero los piratas informáticos pueden reutilizarlas para ejecutar un código no autorizado mientras evitan la detección de seguridad. Dado que el sistema confía en estas herramientas, proporcionan una manera fácil de pasar las defensas más allá.

Algunas técnicas de derivación implican DLL Sidelading, donde los atacantes engañan aplicaciones legítimas para cargar DLL maliciosas en lugar de las previstas. Además, si las políticas de WDAC no se aplican correctamente, los atacantes pueden modificar las reglas de ejecución para permitir que se ejecute el software program no autorizado.

Los piratas informáticos también usan binarios sin firmar o sin apretar. WDAC se basa en la firma de código para verificar la autenticidad de una aplicación. Sin embargo, los atacantes a veces explotan las configuraciones erróneas donde los binarios femenados o sin firmar libremente están permitidos erróneamente, permitiéndoles ejecutar las cargas maliciosas.

Una vez que un atacante pasa por alto WDAC, puede ejecutar cargas útiles sin ser marcadas por las soluciones de seguridad tradicionales. Esto significa que pueden implementar ransomware, instalar puertas traseras o moverse lateralmente dentro de una pink sin activar sospechas inmediatas. Dado que muchos de estos ataques usan herramientas de Home windows incorporadas, la detección de actividades maliciosas se vuelve aún más difícil.

Software de Windows Defender vs Antivirus: la protección gratuita se queda corta

Imagen de una computadora portátil de Home windows. (Kurt “Cyberguy” Knutsson)

Los piratas informáticos implacables abandonan las ventanas para apuntar a su ID de Apple

3 formas en que puede proteger su PC de los piratas informáticos WDAC

Dado que este ataque explota una vulnerabilidad dentro de WDAC, hay poco que pueda hacer para protegerse completamente. Depende de Microsoft solucionar el problema. Sin embargo, aquí hay tres mejores prácticas que puede seguir para reducir su riesgo.

1. Mantenga las ventanas actualizadas: Microsoft libera regularmente actualizaciones de seguridad que parche las vulnerabilidades, incluidas las relacionadas con WDAC. Mantener a Home windows y Microsoft Defender actualizado asegura que tenga la última protección contra amenazas conocidas. Si no estás seguro de cómo hacer eso, mira mi Guía sobre cómo mantener todos sus dispositivos y aplicaciones actualizadas.

2. Tenga cuidado con las descargas de software program: Solo instale aplicaciones de fuentes de confianza como la tienda de Microsoft o los sitios net oficiales de proveedores. Evite el software program pirateado, ya que puede ser incluido con un código malicioso que evita las protecciones de seguridad como WDAC.

¿Qué es la inteligencia synthetic (AI)?

3. Use un software program antivirus fuerte: Según el informe, no parece que los piratas informáticos requieran la interacción del usuario para omitir WDAC. Los métodos descritos sugieren que un atacante podría explotar estas vulnerabilidades sin la entrada directa del usuario, especialmente si ya tiene algún nivel de acceso al sistema.

Sin embargo, en escenarios del mundo actual, los atacantes a menudo combinan tales hazañas con la ingeniería social o el phishing para obtener acceso inicial. Por ejemplo, si un atacante obtiene acceso a través de un ataque de phishing, podría usar métodos de derivación WDAC para ejecutar más cargas útiles maliciosas.

Por lo tanto, si bien la entrada directa del usuario puede no ser necesaria para algunas técnicas de derivación, los atacantes a menudo usan las acciones del usuario como punto de entrada antes de explotar las vulnerabilidades de WDAC. La mejor manera de evitar convertirse en una víctima es instalarse un software program antivirus fuerte. Obtenga mis elecciones para los mejores ganadores de protección antivirus 2025 para sus dispositivos Windows, Mac, Android e iOS.

Malware de ClickFix lo engaña para que infecte su propia PC con Windows

Takeaways de Kurt’s Key

Si bien Home windows Defender Software Management (WDAC) ofrece una valiosa capa de seguridad, no es infalible. Los piratas informáticos se están desarrollando activamente y utilizando técnicas de bypass WDAC para explotar las brechas en las defensas del sistema. Comprender cómo funciona WDAC Bypass es esencial para proteger sus dispositivos. Al mantener su software program actualizado, usar aplicaciones de confianza y depender de herramientas de seguridad de buena reputación, puede reducir significativamente su riesgo.

Haga clic aquí para obtener la aplicación Fox Information

¿Crees que Microsoft está haciendo lo suficiente para reparar estas vulnerabilidades, o debería tomar medidas más fuertes? Háganos saber escribiéndonos en Cyberguy.com/contact

Para obtener más consejos tecnológicos y alertas de seguridad, suscríbase a mi boletín gratuito de Cyberguy Report al dirigirse a Cyberguy.com/newsletter

Hazle una pregunta a Kurt o cuéntanos qué historias te gustaría que cubramos.

Sigue a Kurt en sus canales sociales:

Respuestas a las preguntas de CyberGuys más informadas:

Nuevo de Kurt:

Copyright 2025 cyberguy.com. Reservados todos los derechos.